DNS DDoS-атаки: практическое руководство для бизнеса

Reading time: 2 minutes

Last modified:

DNS DDoS-атаки выводят сайты из строя, перегружая DNS-серверы трафиком до тех пор, пока легитимные запросы не перестают проходить. Последствия — от нескольких часов простоя до полной парализации сервиса. В этой статье — практические шаги по защите инфраструктуры до того, как атака случится.

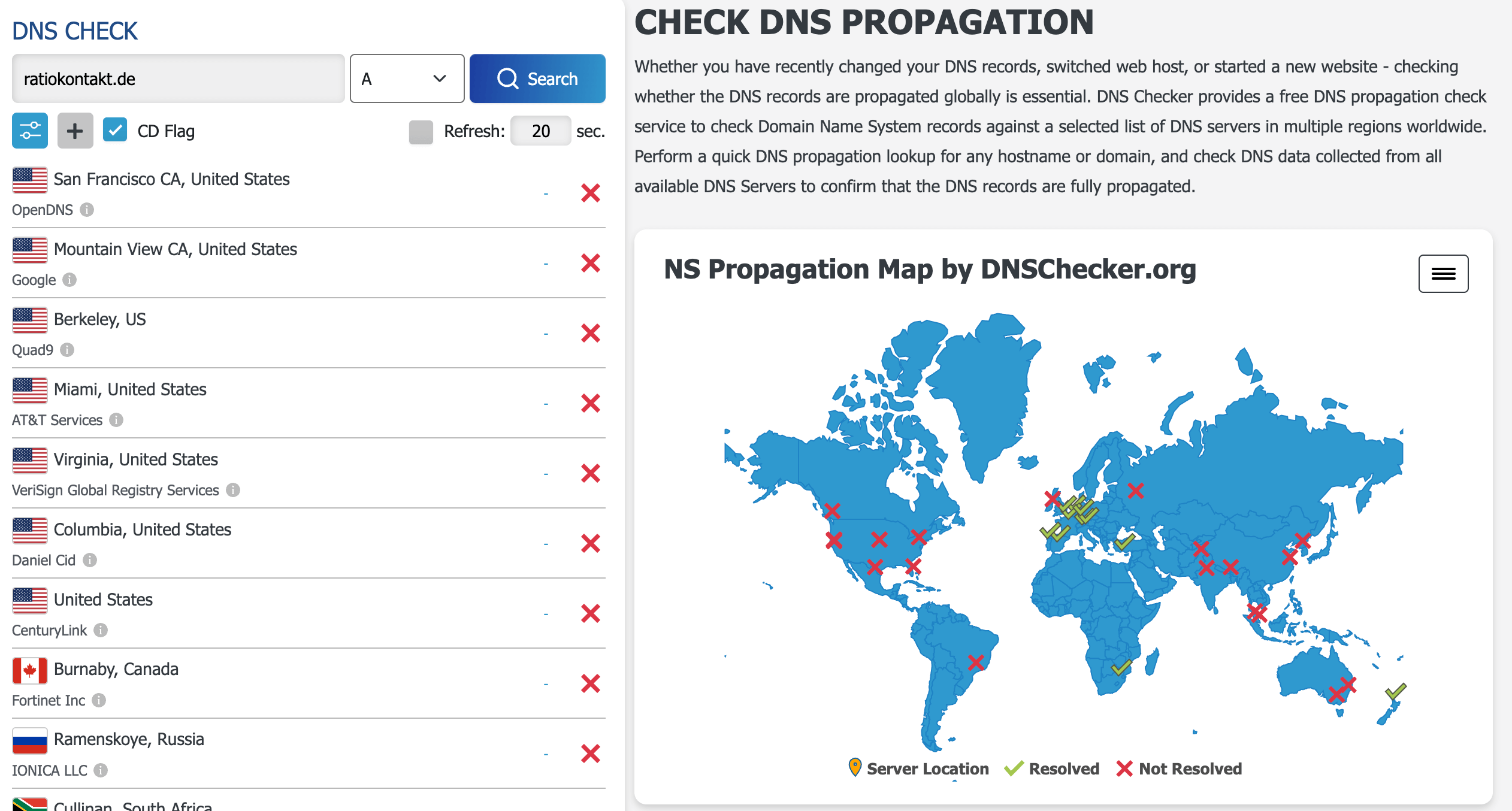

Реальный инцидент: атака на RatioKontakt

Атака на RatioKontakt — хороший пример того, как выглядит хорошо спланированная DNS DDoS-кампания. Злоумышленники применили многовекторный подход: одновременно ударили по DNS-инфраструктуре и использовали уязвимости, что вызвало масштабные сбои у всей клиентской базы. Реакция оказалась медленной — сценарии отказов не были проработаны заранее.

Резервный DNS-сервер

Настройте вторичные DNS-серверы у другого провайдера, независимо от основного. Когда злоумышленники перегрузят основной DNS, трафик автоматически переключится на резервный. Без этого успешная атака на вашего единственного DNS-провайдера полностью положит сайт.

Разделите DNS, регистратора и хостинг

Многие компании держат регистрацию домена, DNS и хостинг у одного провайдера. Если этот провайдер подвергнется атаке или взлому — всё упадёт вместе. Перенесите DNS к специализированному провайдеру (Cloudflare, AWS Route 53, Google Cloud DNS), никак не связанному с вашими серверами. Такое разделение означает: сбой хостинга не убьёт DNS, а атака на DNS не затронет учётные данные хостинга.

Подготовьте быстрое переключение

Во время активной атаки возможность перенаправить DNS на другой IP-адрес за несколько минут ценнее большинства средств защиты. Заранее установите низкий TTL (300 секунд и меньше) для критических записей. Новый IP или провайдер должны быть настроены заблаговременно, чтобы переключение было выполнением готового плана, а не импровизацией.

Мониторинг и аудит настроек DNS

Неожиданные изменения DNS-записей — часто первый признак компрометации. Следите за изменениями A-, MX- и NS-записей. Большинство DNS-провайдеров предлагают логирование изменений — включите уведомления. Раз в квартал проводите полный аудит конфигурации DNS и убеждайтесь, что ни одна запись не отклонилась от ожидаемого состояния.

Включите DNSSEC

DNSSEC криптографически подписывает DNS-ответы, что блокирует подстановку поддельных записей, перенаправляющих ваш домен на вредоносную инфраструктуру. Это не останавливает объёмные DDoS-атаки, но предотвращает DNS-спуфинг и отравление кеша — атаки, которые нередко сопровождают DDoS-кампании.

Атаки случаются именно тогда, когда сценарии отказа не отработаны. Если хотите проверить вашу текущую конфигурацию DNS — напишите нам на hello@cimpleo.com.